De nos jours, les affaires sont principalement menées en utilisant le numérique en priorité. En effet, les utilisateurs veulent des interactions sûres, sécurisées et efficaces sur les canaux de communication. Assurer l’intégrité d’un document et la sécurité des informations numériques échangées est primordial pour toute organisation, en particulier celles qui opèrent dans des secteurs fortement réglementés. Vous êtes-vous déjà demandé comment une signature numérique protège les données de votre organisation, de votre clientèle et de vos parties prenantes? Voici un aperçu des étapes à suivre chaque fois qu’une signature numérique est apposée à un document.

Délivrance du certificat numérique

Lorsqu’un document est créé, chaque signataire reçoit un certificat numérique contenant des informations publiques ainsi qu’une paire de clés privée et publique unique.

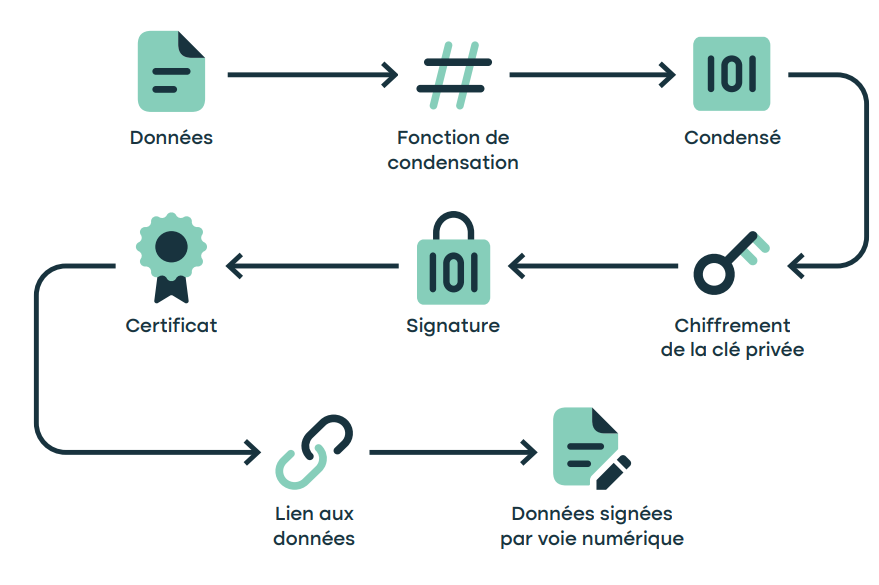

Chiffrement des données

- Le contenu du fichier est résumé à l’aide d’une fonction mathématique standardisée en une chaîne de caractères de longueur définie.

- La chaîne est chiffrée avec la clé privée délivrée au signataire dont l’accès est protégé par différents facteurs, comme un mot de passe ou une identification multifactorielle.

Création d’une signature

- La chaîne chiffrée, le certificat et la clé publique du signataire sont ajoutés au document sous forme d’une signature numérique. Cette signature numérique comprend d’autres éléments d’identification, comme la vérification de révocation, pour s’assurer que le certificat de l’utilisateur n’a pas été compromis, et un jeton temporel attestant la date et l’heure à laquelle le document a été émis ou signé.

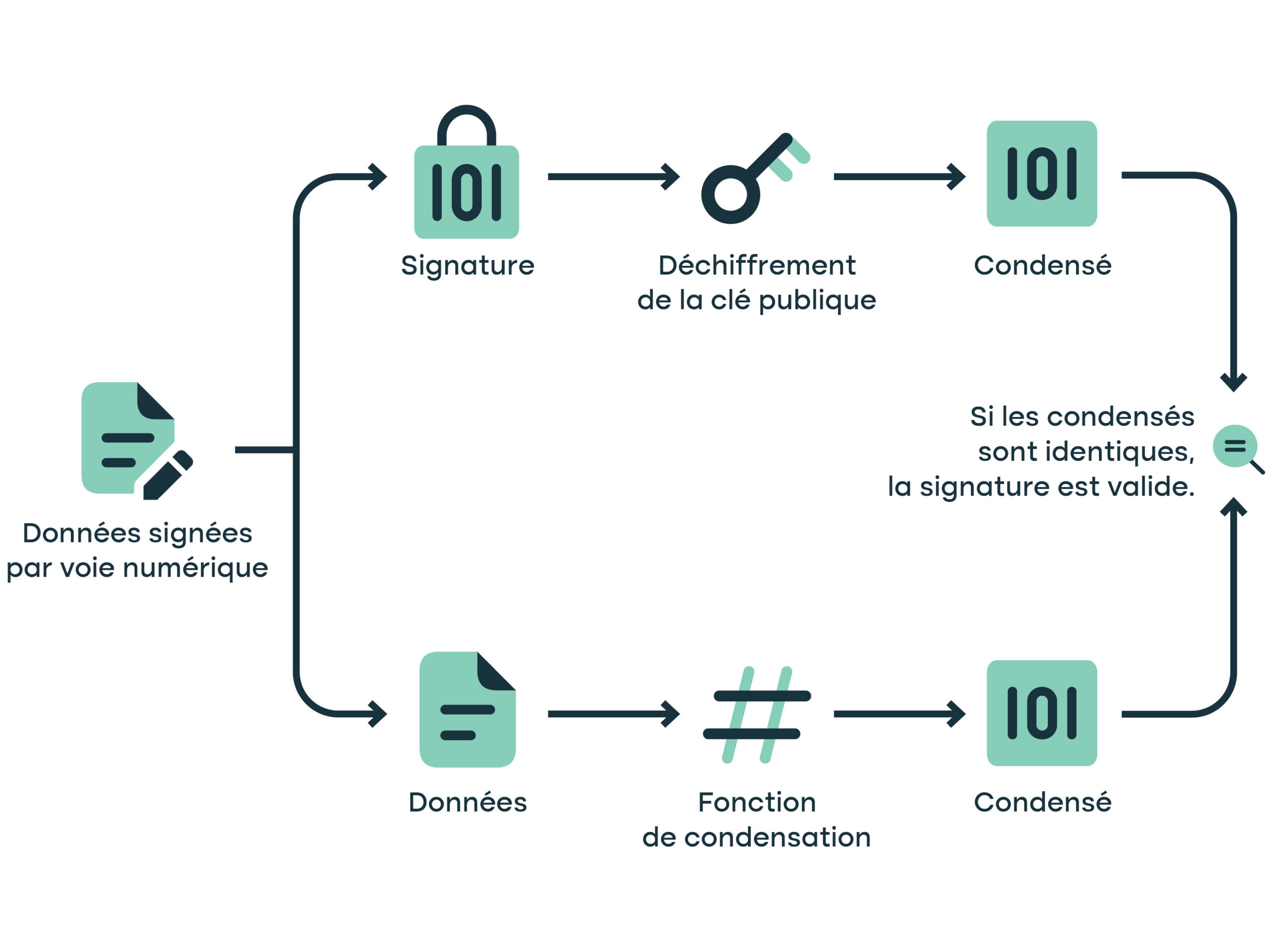

Vérification de la signature

- Lorsque le fichier est envoyé ou rouvert, son contenu (excluant la signature) est résumé à l’aide de la même fonction mathématique en une chaîne de caractères de longueur définie.

- La chaîne chiffrée incluse dans la signature est déchiffrée à l’aide de la clé publique pour retrouver la valeur incluse lors de l’étape de signature.

- Si les deux chaînes sont identiques, on peut alors conclure que le document n’a pas été modifié et que les autres éléments de la signature numérique sont valides. Il peut être lié à l’identité définie dans le certificat et aux clés privée/publique. L’intégrité du document est ainsi préservée, et la sécurité de l’information est assurée.

©️️ Portage Cybertech, 2024. Tous droits réservés.